ブログ BLOG

- 作成日時

- 2021-08-17

- 照会

- 22045

最近、リモートコントロール(RDP)アクセス方式でシステムに接続した攻撃者が使用したThanosランサムウェア(Ransomware)は、他のランサムウェアとは異なり、Raccineランサムウェア保護プログラムを無力化する機能が含まれているのが特徴です。

■ Thanos Ransomwareの実行パスC:\Users\%UserName%\Desktop\drac1on\Client-1.exe

デスクトップから実行されたThanosランサムウェアは、ファイル暗号化の前に、次のような動作を行います。

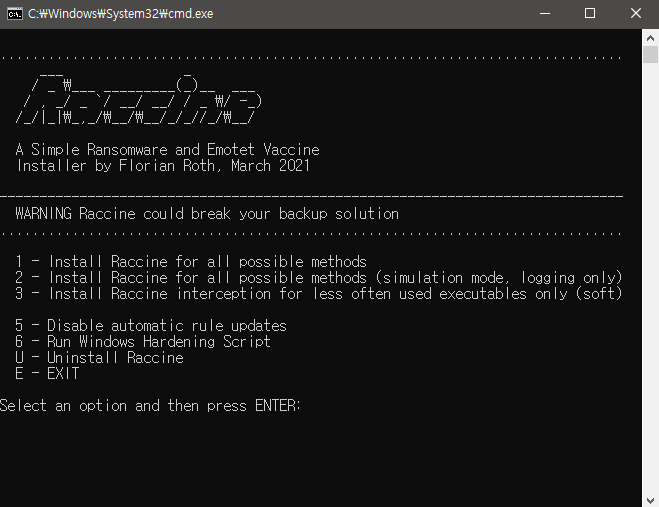

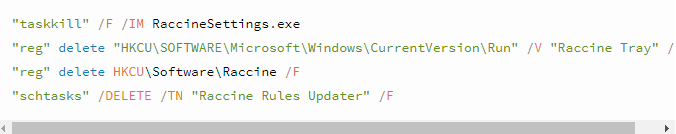

(1) Raccine ランサムウェア保護プログラムの無力化

Raccine ランサムウェア保護プログラムは、ファイル暗号化行為を検知するものではなく、ランサムウェア動作中のシャドウコピー削除のようなシステム復旧機能を無力化する行為からシステムを保護する機能です。

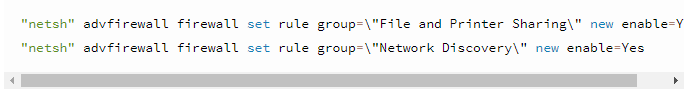

Thanos ランサムウェアは、ネットワークドライブに接続された位置にアクセスする目的で、ネットワーク検索、ファイル、及びプリンター共有ルールを変更できます。

(2) Windowsファイアウォールルールの変更

Thanos ランサムウェアは、ネットワークドライブにアクセスすることが目的であるため、ネットワーク検索、ファイル、及びプリンター共有ルールを変更することが可能です。

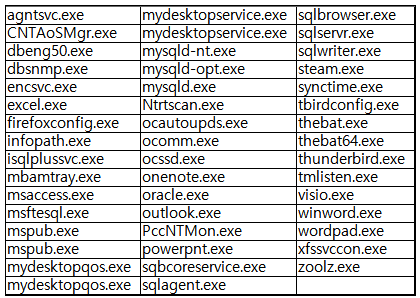

(3) 様々なデータに関するプロセスを終了

Thanos ランサムウェアは、様々なデータファイルを処理するプロセス、サービス関連プロセスが実行中の場合は終了処理を行うことができます。

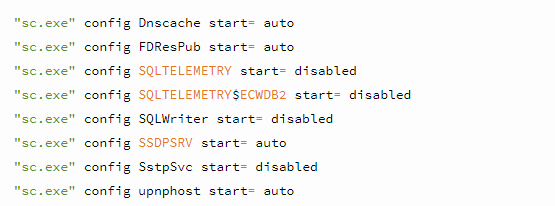

(4) 様々なサービス開始タイプ設定値の変更

Thanos ランサムウェアは、特定のサービスの開始タイプの設定値を変更することができます。

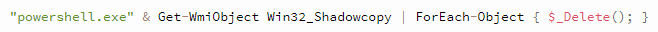

(5) システム復元の無力化

シャドウボリュームコピーの機能を通じてシステム復元が可能な場合、復元点を削除して以前の状態に復旧できないようにすることができます。

その他にもゴミ箱の空にする(「cmd.exe」crds<ドライブ文字>\$Recycle.bin)ことができます。

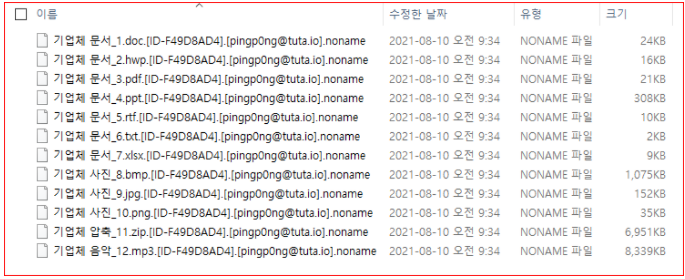

これにより、実行されたThanosランサムウェアは、暗号化対象ファイルを[ID-].[pingp0ng@tuta.io]。nonameファイルを拡張名に変更処理でき、

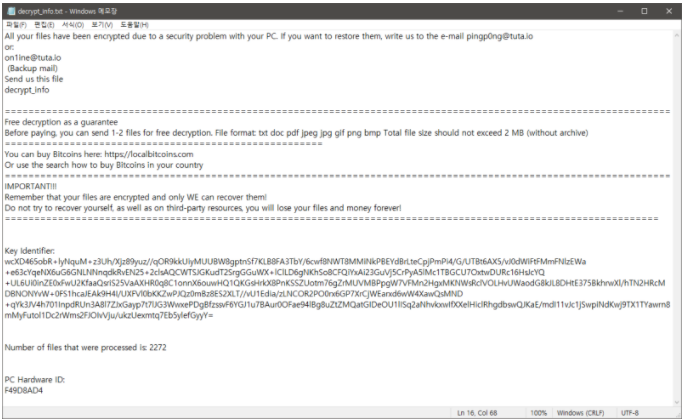

「C:\Users\%UserName%\Desktop\decrypt_info.txt」決済案内ファイルを通じて、次のような金銭要求メッセージを生成します。

その他にも、Windowsが起動するたびに「C:\Users\%UserName%\AppData\Roaming\Microsoft\Windows\StartMenu\Programs\Startup\mystartup.lnk」を起動させるファイルを使い「%Temp%\decrypt_info」決済案内ファイルを自動実行するように構成しています。

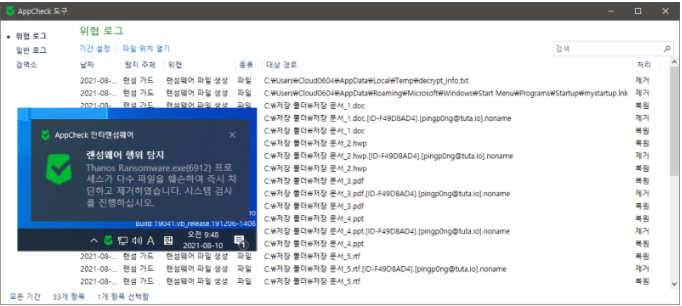

AppCheckは、Thanosランサムウェアによってファイル毀損行為が行われる場合、遮断および遮断以前に一部毀損されたファイルに対する自動復元をサポートしています。

Thanosランサムウェアは以前から様々なファイル拡張名で暗号化処理した後、金銭を要求するランサムウェア活動を密かに行っているので、外部から遠隔制御(RDP)によってシステムにアクセスできる環境である場合は、アカウントのパスワードの構成にご注意ください。

また、引き続きBrute-force(無差別大学入試)攻撃が行われているかをモニタリングし、夜間にシステム被害を受けることがないようご注意ください。

リンクをクリックすると、AppCheckの紹介ページに移動します。