ブログ BLOG

- 作成日時

- 2021-09-07

- 照会

- 23604

今回ご紹介するMount Lockerランサムウェアは2020年9月頃からVirusTotal検査サービスに登録され、最近まで様々な変種が確認されているランサムウェア系列で、事前に企業内に浸透して悪性DLLランサムウェアファイルを作成した後、サービスまたは作業スケジューラーに登録して動作する方式を持っています。

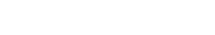

例えば、locker_64.dll ランサムウェアの悪性ファイルが保存された後、regsvr 32.exe またはrundll 32.exe システムファイルを通じてDLL ファイルを実行する方式を意味します。

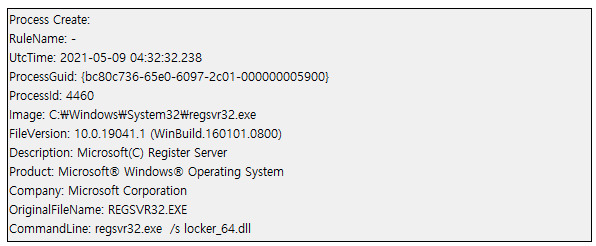

実行されたDLLマルウェアファイルは"C:\Users\%UserName%\AppData\Local\Temp\~<数字>.tmp"ファイルを一時生成し、次のような悪意のある機能を使います。

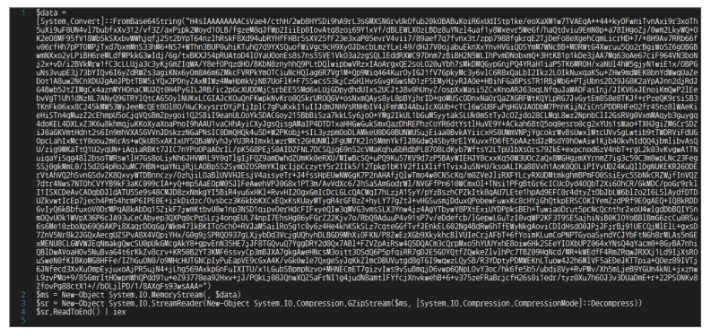

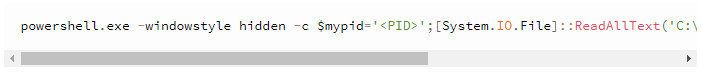

まず、上記のようなWindows PowerShellコマンドの実行により、システム復元機能の無力化(vssadmin.exedelete shadows/all/Quiet)を試みます。

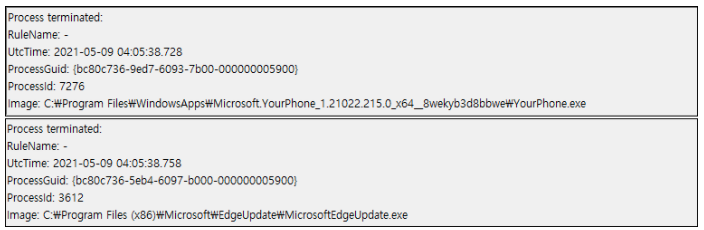

また、実行中のプロセスのうち、Windows フォルダではない別の位置で実行中のプロセスが存在する場合、一括して終了処理を試みることができます。

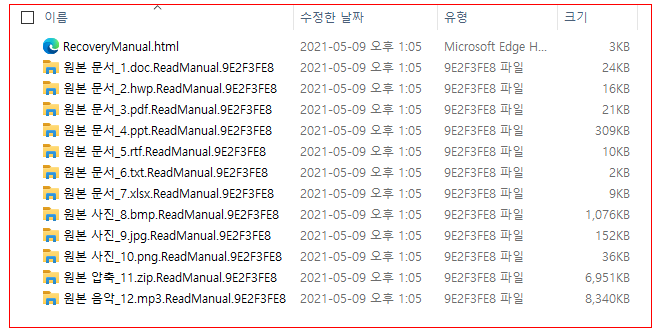

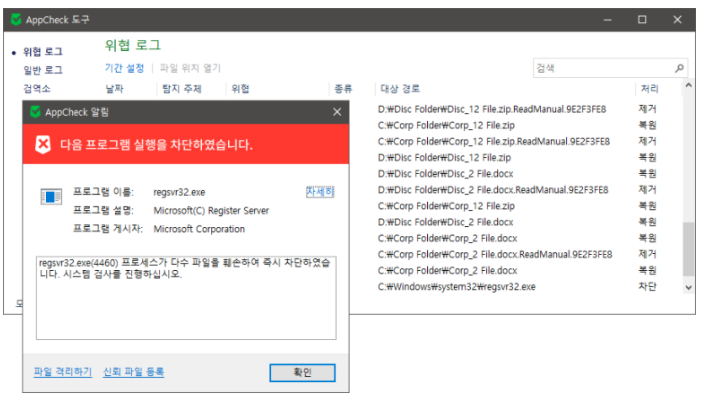

以後暗号化対象ファイルを.ReadManual.9E2F3FE8ファイル拡張名で暗号化処理を行い、変種によって.ReadManual.<8桁英文大文字+数字>パターンを持った拡張名を使用していると思われます。

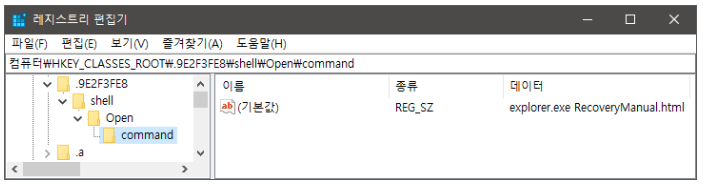

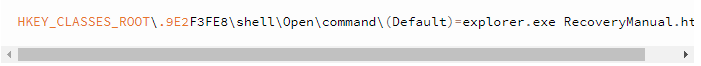

特に、暗号化されたファイルのアイコンをWindows エクスプローラー(explorer.exe)アイコンに変更するため、上記のようなレジストリ値を追加し、ユーザーが暗号化されたファイルをクリックする場合、Recovery Manual.html決済案内ファイルをオープンするように作られています。

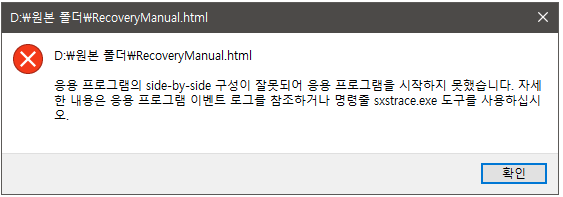

但し、システム環境によってはRecoveryManual.html決済案内ファイルオープン時、MS Edgeウェブブラウザがside-by-side構成ミスによりウェブブラウザがオープンされない問題が発生することがあります。

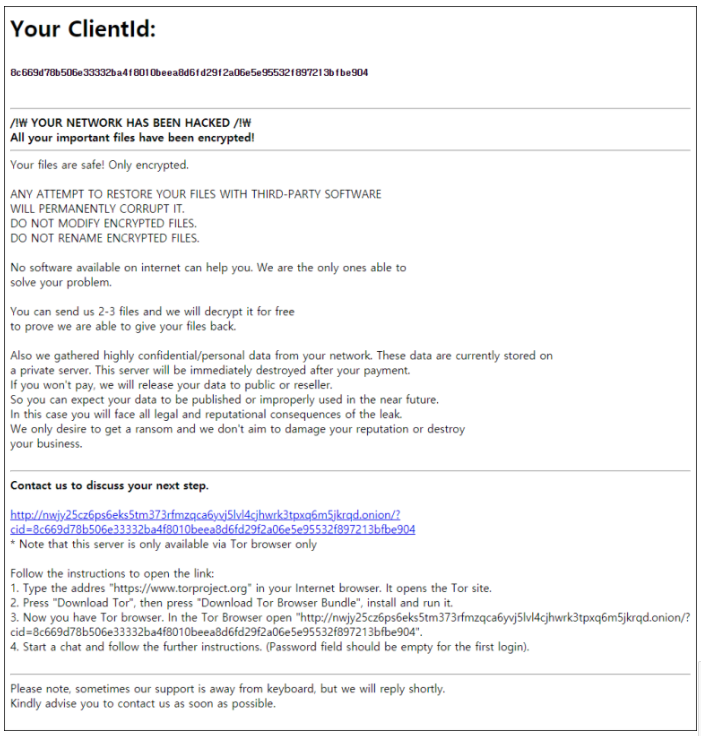

Recovery Manual.html決済案内ファイルではTor ウェブブラウザを利用して特定のURLアドレスにアクセスするように案内しており、これを通じて価格交渉をするものだとみられます。

AppCheckは、様々なMountLockerランサムウェア変種を通じてファイル暗号化が進む場合、システムファイル(rundll32.exe/regsvr32.exe)を遮断し、遮断以前に毀損されたファイルの自動復元機能をサポートしています。

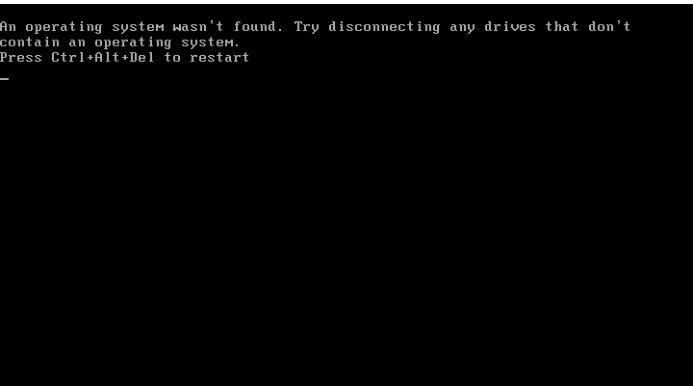

特に、Mount Locker ランサムウェア感染システムがMBRベースである場合には、起動ファイルまで暗号化され、Windows 再起動時にシステムが見つからないというメッセージが表示される問題があるため、ご注意ください。

リンクをクリックすると、AppCheckの紹介ページに移動します。